Conţinut

- Definiție - Ce înseamnă atacul omului în mijloc (MITM)?

- O introducere în Microsoft Azure și Microsoft Cloud | În acest ghid, veți afla despre ce este vorba despre cloud computing și despre cum Microsoft Azure vă poate ajuta să migrați și să conduceți afacerea din cloud.

- Techopedia explică atacul omului în mijloc (MITM)

Definiție - Ce înseamnă atacul omului în mijloc (MITM)?

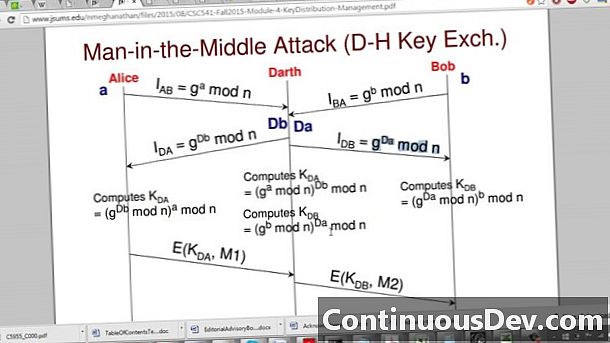

Un atac man-in-the-middle (MITM) este o formă de ascundere în care comunicarea dintre doi utilizatori este monitorizată și modificată de o parte neautorizată. În general, atacatorul ascultă activ prin interceptarea unui schimb de chei publice și retransmite în timp ce înlocuiește cheia solicitată cu a sa.

În acest proces, cele două părți originale par să comunice normal. Er nu recunoaște că receptorul este un atacator necunoscut care încearcă să acceseze sau să modifice înaintea retransmiterii către receptor. Astfel, atacatorul controlează întreaga comunicare.

Acest termen este cunoscut și sub numele de atac Janus sau atac de pompieri.

O introducere în Microsoft Azure și Microsoft Cloud | În acest ghid, veți afla despre ce este vorba despre cloud computing și despre cum Microsoft Azure vă poate ajuta să migrați și să conduceți afacerea din cloud.

Techopedia explică atacul omului în mijloc (MITM)

MITM este numit pentru un joc de minge în care două persoane joacă prinzând în timp ce o a treia persoană din mijloc încearcă să intercepteze mingea. MITM este, de asemenea, cunoscut sub numele de atac de pompieri, un termen derivat din procesul de urgență de trecere a găleților de apă pentru a stinge un incendiu.

MITM interceptează comunicațiile între două sisteme și se efectuează atunci când atacatorul controlează un router de-a lungul punctului normal de trafic. Atacatorul în aproape toate cazurile este situat pe același domeniu de difuzare cu victima. De exemplu, într-o tranzacție HTTP, există o conexiune TCP între client și server. Atacatorul împarte conexiunea TCP în două conexiuni - una dintre victimă și atacator și cealaltă între atacator și server. La interceptarea conexiunii TCP, atacatorul acționează ca o citire proxy, modificarea și inserarea datelor în comunicarea interceptată. Cookie-ul de sesiune care citeste antetul HTTP poate fi capturat cu ușurință de către intrus.

Într-o conexiune HTTPS, sunt stabilite două conexiuni SSL independente pentru fiecare conexiune TCP. Un atac MITM profită de slăbiciunea din protocolul de comunicare în rețea, convingând victima să direcționeze traficul prin atacator în locul routerului normal și este, în general, denumită ARP spoofing.